O maior ataque hacker ao sistema financeiro brasileiro pode ser a ‘ponta do iceberg’ de um cenário mais complexo. É o que indica uma análise feita pela empresa de cibersegurança ZenoX, publicada em 9/7, que aponta uma série de ataques de menor escala nos últimos meses. Assim, segundo o material, a invasão sofrida pela C&M Software não seria um caso isolado, mas a “industrialização” desse tipo de cibercrime.

“Nossas pesquisas e inteligências apontam que incidentes com características semelhantes foram reportados às autoridades em diferentes estados do País. Somente em São Paulo, teriam ocorrido pelo menos três ataques recentes a instituições financeiras distintas, todos explorando a mesma brecha fundamental: a transferência de valores a partir de contas-reserva”, diz a análise.

Segundo a ZenoX, o que mais preocupa é a “diversidade dos vetores de entrada” nos casos identificados anteriormente. Por exemplo, alguns exploraram falhas técnicas em sistemas, enquanto outros usaram meios distintos de acesso não autorizado. “Isso nos leva a uma hipótese crítica: um ou mais grupos de ameaça teriam identificado — e começado a explorar sistematicamente — uma possível fragilidade nas regras de negócio que regulam as transferências a partir de contas-reserva no Brasil”, aponta a empresa.

Conforme a análise, ao que tudo indica, as invasões seriam fruto de uma falha de processo, de lógica de autorização ou da ausência de verificações mais robustas em transações desse tipo. “Os criminosos parecem ter percebido que, com o nível certo de acesso privilegiado, o caminho para movimentar fundos diretamente das contas de liquidação interbancária apresentava pouco atrito e alto retorno.”

Busca por ‘insiders’ no Telegram

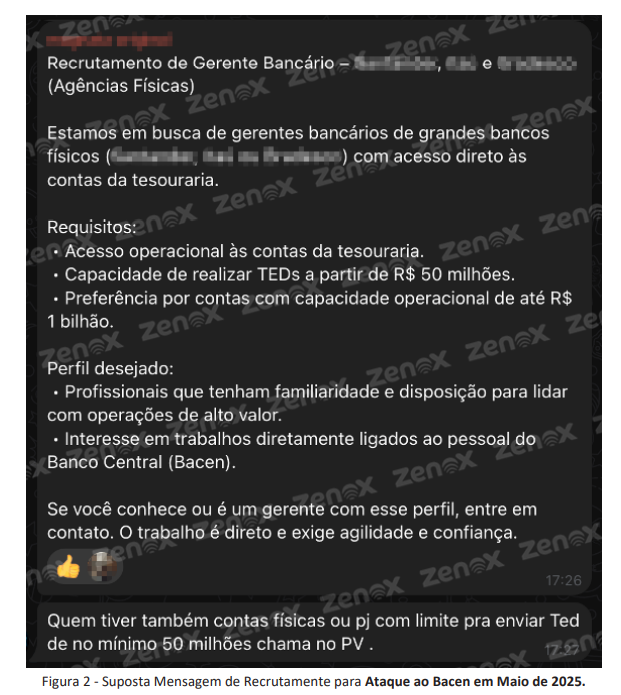

O relatório aponta que, dois meses antes do ataque, mensagens circulavam abertamente no aplicativo de mensagens Telegram. Elas tinham como objetivo o recrutamento de ‘insiders’ – ou seja, funcionários de instituições financeiras em posições-chave. As conversas, monitoradas pela plataforma Vydar da ZenoX, contêm propostas explícitas de cooptação de gerentes com acesso às tesourarias de grandes bancos [veja exemplo abaixo].

O relatório ressalva que não dá para confirmar uma ligação direta entre essas mensagens e o incidente envolvendo a C&M. “Mesmo na ausência de uma conexão comprovada com o caso, o fato de agentes suspeitos, atuando em grupos voltados à fraude, estarem recrutando para operações supostamente direcionadas ao BC — com expectativas explícitas de movimentações bilionárias — configura, no mínimo, uma coincidência significativa”, diz o texto.